Cos’è un firewall

In informatica, nell’ambito delle reti di computer, un firewall (termine inglese dal significato originario di parete refrattaria o muro tagliafuoco; in italiano anche parafuoco o parafiamma) è un componente passivo di difesa perimetrale che può anche svolgere funzioni di collegamento tra due o più tronconi di rete.

Il firewall è uno degli strumenti fondamentali della sicurezza informatica: agisce come un guardiano al confine tra la rete interna di un’organizzazione e il mondo esterno (internet), decidendo quali pacchetti di dati possono passare e quali devono essere bloccati, in base a un insieme di regole configurabili dall’amministratore di rete.

Etimologia: Il termine deriva dall’inglese fire wall, cioè la parete costruita all’interno degli edifici per impedire la propagazione degli incendi da un compartimento all’altro. In informatica il significato è analogo: impedire la “propagazione” di traffico malevolo da una rete all’altra.

Architettura delle sottoreti

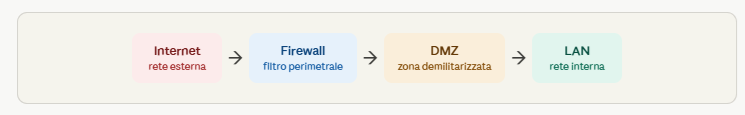

Usualmente la rete viene divisa in due o tre zone logiche con livelli di fiducia differenti:

Rete esterna (Internet): comprende l’intera rete pubblica, considerata non fidata. Tutto il traffico proveniente da qui è potenzialmente pericoloso e deve essere filtrato.

LAN (Local Area Network): la rete interna, che comprende i computer aziendali o domestici. È la zona più protetta, con il massimo livello di fiducia.

DMZ (Demilitarized Zone): zona intermedia opzionale, adatta a contenere sistemi che devono essere raggiungibili dall’esterno (come web server, server di posta, server FTP) ma che devono comunque essere isolati dalla rete interna. In caso di compromissione di un sistema in DMZ, l’attaccante non ha accesso diretto alla LAN.

Funzioni principali

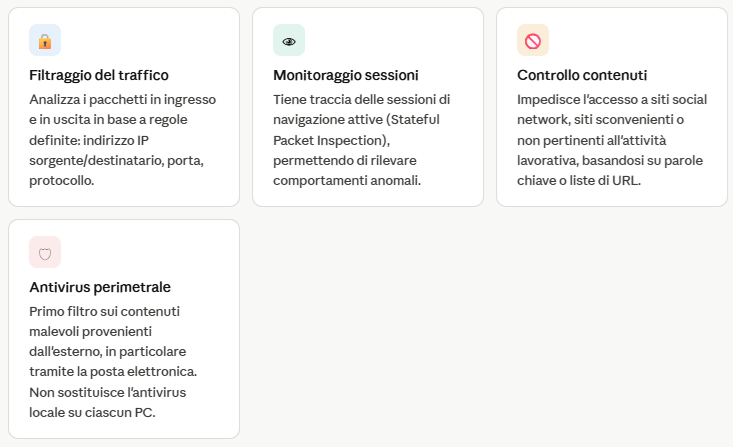

La funzione primaria è quella di isolare il traffico proveniente da Internet, evitando che dall’esterno si possa accedere alla rete interna senza autorizzazione. Nel tempo, accanto a questa, sono state implementate numerose funzioni aggiuntive:

Antivirus e antispam perimetrale

Una funzione sempre più comune nei firewall moderni è la realizzazione di un antivirus perimetrale: un sistema che analizza il traffico di rete in entrata — in particolare la posta elettronica — alla ricerca di malware, allegati infetti e contenuti sospetti.

È importante sottolineare che questo strumento costituisce un primo filtro e non sostituisce l’antivirus installato su ciascun endpoint (PC, server, dispositivo mobile). I due strumenti si integrano: l’antivirus perimetrale riduce il numero di minacce che raggiungono le postazioni di lavoro, mentre quello locale gestisce eventuali file già presenti sul sistema o minacce che bypassano il perimetro.

A questo filtro può essere affiancato un modulo antispam, che analizza le e-mail in arrivo filtrando messaggi indesiderati, tentativi di phishing e comunicazioni fraudolente prima ancora che raggiungano le caselle degli utenti.

Raccomandazione: La protezione perimetrale è efficace solo se integrata con una corretta politica di sicurezza degli endpoint e con la formazione degli utenti. Nessun firewall può sostituire la consapevolezza dell’utente finale.

Tipologie di firewall

Nel corso degli anni sono state sviluppate diverse generazioni di firewall, ognuna con caratteristiche tecniche differenti:Packet filter (filtraggio di pacchetti)La forma più semplice: analizza ogni pacchetto singolarmente in base a IP sorgente, IP destinazione, porta e protocollo. È veloce ma non considera il contesto della connessione.Stateful firewallMonitora lo stato delle connessioni attive (tabella di stato). Molto più efficace del semplice packet filter, è oggi lo standard minimo per qualsiasi soluzione perimetrale.Application layer firewall (proxy firewall)Opera a livello applicativo (Layer 7 del modello OSI). Può analizzare il contenuto delle comunicazioni HTTP, FTP, DNS ecc. È più lento ma offre una protezione più granulare.Next-Generation Firewall (NGFW)Combina ispezione deep packet (DPI), identificazione delle applicazioni, prevenzione delle intrusioni (IPS) e integrazione con sistemi di threat intelligence in tempo reale.

Soluzioni basate su Linux

Il sistema operativo Linux, grazie alla sua flessibilità, alla robustezza e all’ampia disponibilità di strumenti open source, è la base di molte soluzioni firewall professionali. Esistono distribuzioni Linux specializzate e “verticalizzate” per la funzione di firewall, pensate per essere installate su hardware dedicato o su macchine virtuali.

| Distribuzione | Caratteristiche principali | Ideale per |

|---|---|---|

| IPFire | Interfaccia web, IPS integrato (Suricata), supporto VPN, proxy, DNS over HTTPS | PMIHome lab |

| pfSense / OPNsense | Basato su FreeBSD, molto diffuso, ricco ecosistema di plugin, NAT avanzato | PMIEnterprise |

| Endian Firewall | Soluzione UTM completa, antivirus integrato, gestione semplificata | PMI |

| Shorewall | Layer di astrazione su iptables/nftables, configurazione dichiarativa via file di testo | Sysadmin esperti |

| nftables / iptables | Strumenti nativi del kernel Linux, massima flessibilità, curva di apprendimento elevata | Ambienti custom |

Limiti del firewall

Nonostante la sua importanza, il firewall non è una soluzione di sicurezza completa. Non è in grado di proteggere da minacce che si propagano tramite canali cifrati non ispezionati, da attacchi che sfruttano credenziali valide rubate, da minacce interne (insider threat) o da malware già presenti nella rete prima dell’installazione.

Per questo motivo, il firewall deve essere parte di una strategia di sicurezza a più livelli (defense in depth), che comprenda antivirus degli endpoint, aggiornamenti regolari, gestione delle identità, backup e formazione del personale.