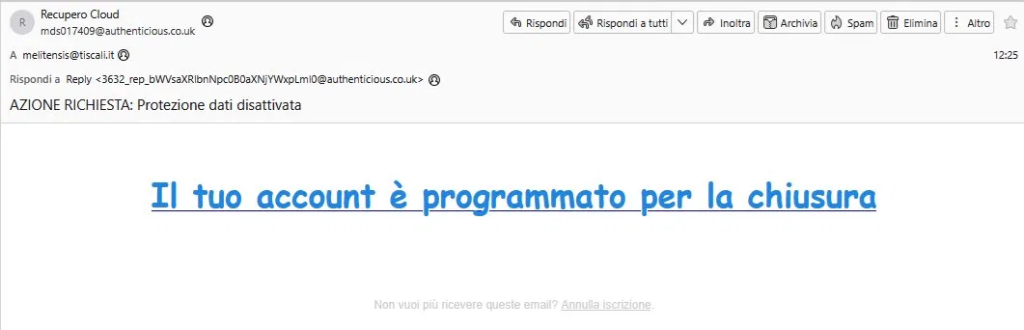

Negli ultimi giorni è stata rilevata una nuova campagna di phishing che utilizza messaggi allarmanti come “Il tuo account è programmato per la chiusura” o “Protezione dati disattivata”. L’obiettivo è indurti ad agire d’impulso, cliccando su un link che porta a una pagina falsa progettata per rubare le tue credenziali o installare software dannoso.

Questa truffa è particolarmente insidiosa perché fa leva sulla paura di perdere l’accesso alla propria casella di posta o a un servizio online. Il messaggio è volutamente generico e non specifica mai a quale account si riferisce — e questo è già di per sé un segnale inequivocabile di frode.

🔍 Come riconoscere questa truffa

L’e-mail truffaldina presenta caratteristiche precise e riconoscibili. Impara a individuarle:

- Il mittente usa un dominio sconosciuto o sospetto (es.

@authenticious.co.uk,@securecloud.net) — mai il dominio del servizio che dichiara di rappresentare. - L’oggetto contiene frasi allarmistiche: “account sospeso”, “chiusura programmata”, “protezione disattivata”, “azione richiesta entro 24 ore”.

- Il messaggio non indica a quale account, servizio o indirizzo e-mail si riferisce. Un avviso legittimo specifica sempre nome utente e servizio.

- Il corpo è generico, senza riferimenti personali verificabili.

- È presente un link o pulsante che invita a “clicca qui per evitare la chiusura” o simili.

- In fondo compare un link “Annulla iscrizione” che non ha senso in una comunicazione di sicurezza ufficiale.

- Il campo “Rispondi a” è diverso dal mittente — segno che i truffatori raccolgono le risposte su un indirizzo separato.

💡 Perché non specifica l’account? Perché non lo sa. Il truffatore non conosce il tuo provider di posta né i servizi che usi. L’assenza del nome del servizio è la prova più evidente che il messaggio è falso.

⚙️ Come funziona la truffa

Questa tipologia si chiama “account takeover phishing” e segue uno schema preciso:

- Ricevi un’e-mail con oggetto allarmante che non indica a quale account fa riferimento.

- Il messaggio generico è deliberato: il truffatore invia milioni di copie identiche, sperando che almeno una categoria di destinatari si senta colpita (chi ha Outlook, chi usa Gmail, chi ha account aziendali…).

- Cliccando sul link vieni reindirizzato a una pagina di login falsa, graficamente identica a quella originale (Microsoft, Google, webmail aziendale, ecc.).

- Inserisci le tue credenziali — che vengono immediatamente inviate ai truffatori.

- Con quelle credenziali accedono al tuo account reale, lo usano per inviare altre truffe ai tuoi contatti, o lo rivendono nel dark web.

✅ Cosa fare — ❌ Cosa non fare

| ✅ COSA FARE | ❌ COSA NON FARE |

|---|---|

| Controlla il mittente: il dominio dopo @ corrisponde al servizio citato? | Non cliccare MAI su link nell’e-mail, nemmeno su “Annulla iscrizione” |

| Accedi direttamente al sito del servizio digitando l’indirizzo nel browser | Non inserire credenziali su pagine raggiunte tramite link da e-mail sospette |

| Segnala l’e-mail come spam o phishing nel tuo client di posta | Non rispondere all’e-mail, nemmeno per chiedere spiegazioni |

| Contatta il Reparto IT se hai già cliccato o inserito dati | Non inoltrare il messaggio senza avvisare che si tratta di una truffa |

| Verifica dall’app ufficiale o dal sito web del provider | Non farti prendere dal panico: la fretta è l’arma principale del truffatore |

🚨 Hai già cliccato o inserito le tue credenziali?

Agisci immediatamente — ogni minuto conta:

- Cambia subito la password dell’account coinvolto accedendo direttamente dal sito ufficiale.

- Se usi la stessa password su altri servizi, cambiala anche lì.

- Attiva l’autenticazione a due fattori (2FA) se non è già abilitata.

- Controlla gli accessi recenti al tuo account (sezione “Attività recente” o “Dispositivi connessi”).

- Avvisa il Reparto IT immediatamente, anche se pensi che il danno sia limitato.

⚠️ Non aspettare che “succeda qualcosa” di visibile. I truffatori spesso rimangono silenti per settimane prima di agire. Prima viene segnalato, più è possibile limitare i danni.