Una truffa in due tempi: prima ti ingannano, poi ti attaccano

Sta circolando in Italia una campagna di phishing particolarmente insidiosa che si maschera da comunicazione ufficiale di FedEx Italia. L’email, apparentemente professionale e ben costruita, parla di “dazi doganali con pagamento differito” e invita il destinatario ad aprire un allegato per regolarizzare un presunto pagamento. In realtà, dietro questa facciata si nascondono due minacce distinte: una truffa economica e un attacco informatico tramite malware.

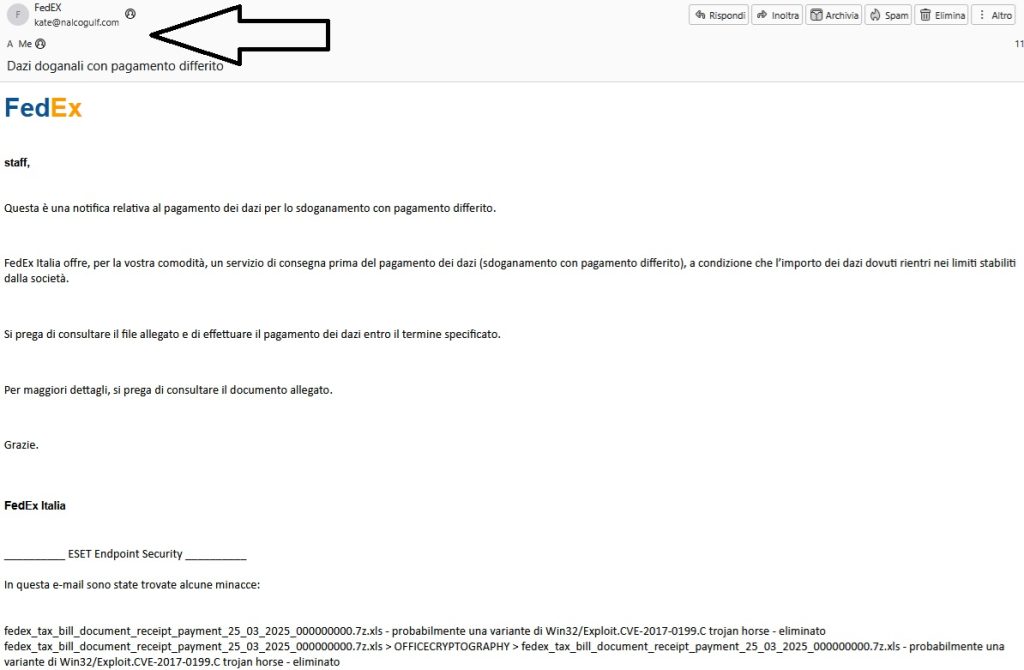

Come si presenta l’email truffaldina

Il messaggio arriva con mittente apparente “FedEx” ma, guardando con attenzione l’indirizzo email reale, emerge subito la prima anomalia: il dominio non ha nulla a che fare con FedEx. Nell’esempio analizzato, la mail proviene da un indirizzo del tipo kate@nalcoguif.com — un dominio inventato, senza alcuna relazione con i canali ufficiali del corriere.

Il testo è scritto in italiano corretto e usa terminologia plausibile:

“FedEx Italia offre, per la vostra comodità, un servizio di consegna prima del pagamento dei dazi (sdoganamento con pagamento differito), a condizione che l’importo dei dazi dovuti rientri nei limiti stabiliti dalla società.”

L’email invita a consultare un file allegato per conoscere l’importo da pagare entro una scadenza. Il documento allegato ha un nome lungo e tecnico per sembrare autentico, ad esempio:

fedex_tax_bill_document_receipt_payment_25_03_2025_000000000.7z.xls

Il malware nascosto nell’allegato

Qui entra in gioco la seconda — e più pericolosa — minaccia. L’allegato non è un normale file Excel: è un file malevolo progettato per sfruttare vulnerabilità di Microsoft Office. Nel caso analizzato, il software antivirus ESET Endpoint Security ha identificato e bloccato due istanze della minaccia:

fedex_tax_bill_document_receipt_payment_25_03_2025_000000000.7z.xls— Win32/Exploit.CVE-2017-0199.C trojan horse — eliminato- La stessa minaccia rilevata anche all’interno di un archivio cifrato annidato (

> OFFICECRYPTOGRAPHY)

Cos’è CVE-2017-0199?

CVE-2017-0199 è una vulnerabilità critica di Microsoft Office scoperta nel 2017 e ampiamente sfruttata nel cybercrimine. Permette a un file Office malevolo di scaricare ed eseguire automaticamente codice remoto semplicemente aprendolo, senza che l’utente debba abilitare macro o cliccare su nulla. Nonostante sia una vulnerabilità datata, viene ancora utilizzata perché molti sistemi non sono aggiornati o perché i criminali la reimpacchettano in varianti nuove per aggirare gli antivirus.

In pratica: aprire quell’allegato equivale a dare accesso al proprio computer a un criminale informatico.

I segnali d’allarme da riconoscere

Questa email contiene diversi red flag classici del phishing:

| Segnale | Dettaglio |

|---|---|

| Mittente falso | Il nome mostra “FedEx” ma l’indirizzo reale è su un dominio sospetto |

| Destinatario generico | L’email è indirizzata a “staff,” senza nome specifico |

| Urgenza artificiale | Si chiede di pagare “entro il termine specificato” |

| Allegato sospetto | File con nome lunghissimo e doppia estensione (.7z.xls) |

| Link o allegati non richiesti | FedEx non invia mai file eseguibili o archivi compressi |

Cosa fare se hai ricevuto questa email

Se non hai aperto l’allegato:

- Contrassegna l’email come Spam

- Eliminala immediatamente

- Non cliccare su nessun link presente nel corpo del messaggio

Se hai aperto l’allegato:

- Disconnetti immediatamente il PC da internet (stacca il cavo ethernet o disabilita il WiFi)

- Esegui una scansione completa con un antivirus aggiornato (ESET, Malwarebytes, Windows Defender)

- Cambia le password dei tuoi account principali da un dispositivo diverso

- Valuta di contattare un tecnico informatico per verificare se il sistema è stato compromesso

- Se usi il PC per lavoro, avvisa immediatamente il responsabile IT

Come verificare le comunicazioni reali di FedEx

FedEx Italia comunica ufficialmente tramite:

- Email con dominio @fedex.com

- Il portale ufficiale fedex.com/it-it

- L’app ufficiale FedEx

In caso di dubbi su una spedizione o su dazi doganali, accedi sempre direttamente al sito ufficiale digitando l’indirizzo nel browser, senza cliccare su link nelle email.

Conclusione

Questa campagna malevola è un esempio di come i criminali informatici combinino tecniche di ingegneria sociale (la truffa economica) con attacchi tecnici (il malware) in un unico messaggio. La buona notizia è che un antivirus aggiornato come ESET è in grado di bloccare la minaccia. La cattiva notizia è che non tutti i sistemi sono protetti, e basta un momento di distrazione per cadere nella trappola.

La regola d’oro rimane sempre la stessa: non aprire mai allegati di email non attese, anche se sembrano provenire da mittenti conosciuti o affidabili.