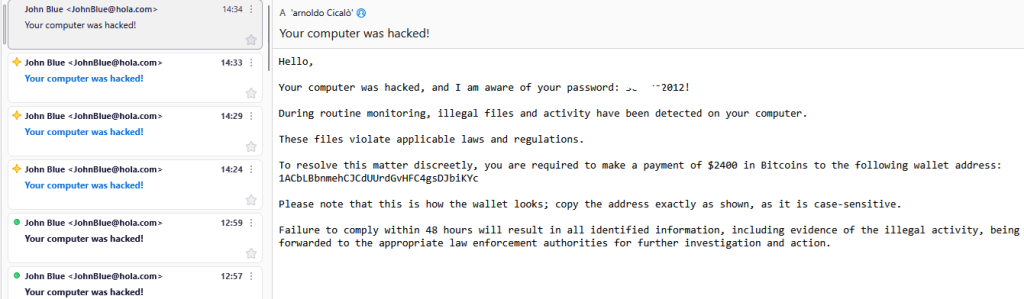

Hello,

Your computer was hacked, and I am aware of your password: xxxxo2012!

During routine monitoring, illegal files and activity have been detected on your computer.

These files violate applicable laws and regulations.

To resolve this matter discreetly, you are required to make a payment of $2400 in Bitcoins to the following wallet address: 1ACbLBbnmehCJCdUUrdGvHFC4gsDJbiKYc

Please note that this is how the wallet looks; copy the address exactly as shown, as it is case-sensitive.

Failure to comply within 48 hours will result in all identified information, including evidence of the illegal activity, being forwarded to the appropriate law enforcement authorities for further investigation and action.

In un’epoca in cui le minacce informatiche evolvono a ritmi vertiginosi, alcune truffe si ostinano a riproporre formule stanche e obsolete, riciclando lo stesso copione da anni. Un esempio recente è arrivato nella casella di posta di un utente – non una volta sola, ma 50 volte in un solo giorno. L’email sosteneva che il computer fosse stato hackerato, esibiva una vecchia password («xxxxx2012!») come “prova”, parlava di «file illegali e attività illecite rilevate» e pretendeva 2400 dollari in Bitcoin per risolvere la questione in modo discreto, minacciando altrimenti di segnalare tutto alle autorità. Il dettaglio divertente? Quella password non veniva usata dal 2012 – cioè da 14 anni. Come ha notato l’utente, varianti identiche di questa stessa truffa circolano da circa 10 anni. Ci si chiede: perché queste estorsioni continuano a esistere quando sono così chiaramente inefficaci e fuori tempo massimo?

Una breve storia delle email di estorsione basate su password

Queste truffe, spesso chiamate «sextortion» o email di ricatto, hanno avuto un boom intorno alla metà del 2018. Iniziano con un gancio spaventoso: mostrano una password reale (vecchia o recente) nell’oggetto o nel testo per far credere alla vittima che il sistema sia stato compromesso. Le storie cambiano – a volte parlano di video rubati dalla webcam mentre si guardava materiale per adulti, altre (come in questo caso) di file illegali – ma l’obiettivo è sempre lo stesso: estorcere criptovalute, di solito Bitcoin, sotto minaccia di esposizione o denuncia.

Le password non arrivano da un hack fresco sul dispositivo della vittima. I truffatori le pescano da enormi data breach di anni prima (LinkedIn, Yahoo, Sony, eBay e tanti altri), vendute a poco sul dark web. Le prime ondate del 2018 hanno fruttato centinaia di migliaia di dollari, sfruttando paura e imbarazzo. Ma man mano che la consapevolezza si è diffusa, l’efficacia è crollata.

Nel 2020 le varianti continuavano a girare, a volte legate a eventi di attualità come la pandemia. Eppure il meccanismo di base non è mai cambiato: invii massivi automatizzati (spesso con botnet come Necurs) nella speranza che una piccolissima percentuale di persone ceda al panico.

Perché nel 2026 queste truffe sono ormai ridicole

Arrivati al 2026, queste email sembrano reperti archeologici digitali. Ecco i motivi principali per cui hanno perso ogni mordente:

- Password antichissime che distruggono la credibilità

Chi le riceve riconosce quasi sempre la password come qualcosa abbandonato da anni – a volte più di un decennio. Nel caso in questione, una password del 2012 grida «vecchio leak di dati» piuttosto che «hack recente». Oggi la maggior parte delle persone usa password manager, autenticazione a due fattori (2FA) e cambia regolarmente le credenziali: i vecchi breach non spaventano più. - Consapevolezza diffusa e segnalazioni

Queste truffe sono state sviscerate per anni da media, blog di sicurezza, università e forze dell’ordine. Quasi tutti sanno riconoscere i segnali: minacce generiche, richiesta di Bitcoin, nessuna prova reale oltre a una password polverosa. I filtri email e gli antivirus bloccano milioni di questi messaggi ogni anno. Le vittime vengono invitate a segnalare all’FBI, alla Polizia Postale o equivalenti locali, riducendo ulteriormente il tasso di successo. - Cambiamenti tecnologici e comportamentali

Webcam hackerate? File illegali rilevati? Oggi le webcam sono coperte con un pezzo di scotch, i dischi sono criptati e i sistemi operativi rispettano molto di più la privacy. Inoltre il tracciamento dei wallet Bitcoin è diventato più semplice per le autorità, scoraggiando i pagamenti. I truffatori non innovano: usano gli stessi template da anni, rendendoli prevedibili e facilmente ignorabili. - Rendimento bassissimo per volume altissimo

Inviare 50 email identiche alla stessa persona? È segno di disperazione, non di abilità. Si tratta di operazioni «spray and pray»: il tasso di successo è crollato con l’aumentare della consapevolezza. I guadagni facili del 2018 sono diventati miseri, ma il costo per mandarle è bassissimo: dati dark web a poco prezzo e strumenti automatici.

Cosa fare se ne ricevi una

Non farti prendere dal panico – è proprio quello che vogliono. Controlla se la password è davvero vecchia e non più in uso. Cambia eventuali password simili ancora attive, attiva la 2FA ovunque possibile e fai una scansione di sicurezza per tranquillità. Segnala l’email al tuo provider, alla Polizia Postale o a siti come il portale per le denunce online. Ricorda: le vere forze dell’ordine non chiedono pagamenti in Bitcoin via email.

Conclusione: è ora di pensionare questo relitto

Nate alla fine degli anni 2010, queste email di estorsione sono oggi efficaci quanto un dischetto floppy in un mondo di cloud computing. La loro dipendenza da dati obsoleti e tattiche basate sulla paura dimostra una verità più ampia: i criminali informatici vivono di inerzia, ma informazione ed evoluzione li rendono obsoleti. Utenti come quello che ha condiviso questa storia continuano a smascherarle, accelerandone il declino. Alla fine, il vero potere sta nella consapevolezza: trasformare quella che una volta era un’email spaventosa in semplice spam da cestinare.